最近,金山毒霸的监测系统侦测到了一系列针对《魔域》网络游戏私服的木马攻击。这些恶意软件主要通过游戏的启动程序传播,并植入了大灰狼远程控制木马和秘密挖掘门罗币的病毒。大灰狼远程控制木马使黑客能够完全访问并控制受害者的电脑系统,进行如账户操作、注册表修改、文件管理等活动,并可能窃取个人信息。同时,门罗币挖矿木马利用受感染的电脑进行加密货币挖掘,严重时会影响电脑性能并缩短硬件寿命。

这些木马与安全领域已知的BearMiner和LaofuMiner病毒族群有关,这一家族自2018年以来就以挖矿活动为主,持续活跃于黑客界。它们通常伪装成系统文件,使用加密技术隐藏关键数据,以逃避安全软件的侦测。

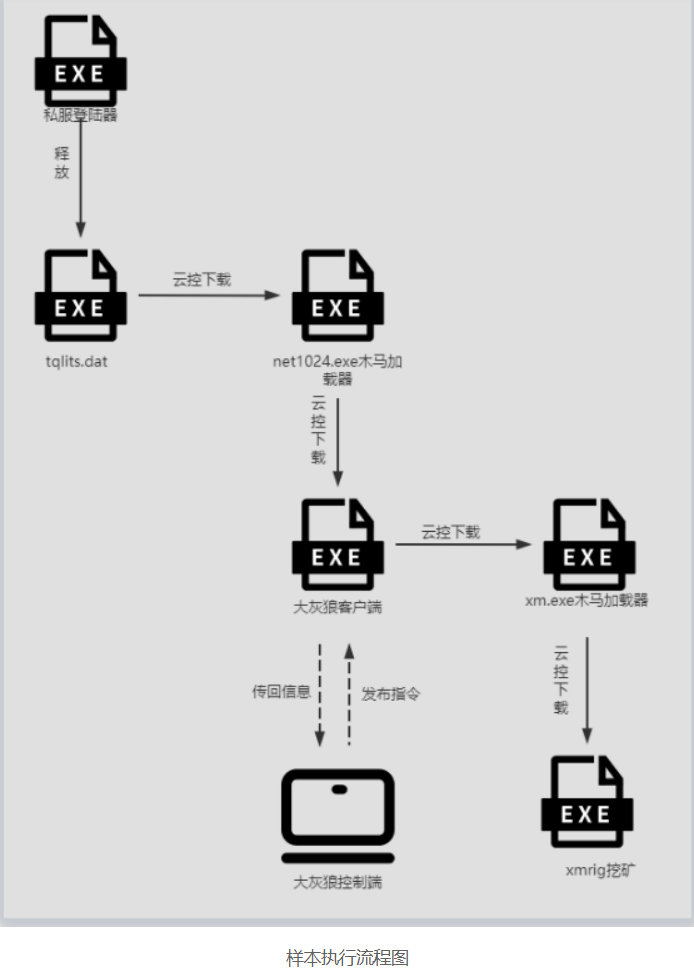

详细分析显示,《魔域》私服登录器是感染源头。登录器中包含一个名为tqlits.dat的后门文件,此文件会在用户临时目录中释放名为net1024.exe的木马加载程序。net1024.exe随后下载并启动大灰狼远程控制木马,并进一步下载执行门罗币挖矿程序。为了避免被安全程序发现,这些木马使用异或和RC4加密算法对其关键配置数据进行加密。

大灰狼远程控制木马的主要功能包括:

- 解密配置数据,并在C:\ProgramFiles\Microsoft Obliqo目录下创建名为Dqaiqov.exe的副本程序。

- 将此副本程序注册为Windows服务,确保每次启动时自动运行,服务名定为T210729.Wsfnvtkiposqrp.Dqqyge。

- 接着下载并执行用于挖矿的木马程序。

门罗币挖矿木马通过xm.exe下载器获取,该程序基于开源xmrig代码修改,通过加解密命令行参数来逃避检测。xm.exe创建并启动挖矿服务,相关挖矿文件如Systen32.exe和Systen64.exe则藏匿于AppVNice.dll文件中。

鉴于网络游戏私服的普及和相关风险,建议广大游戏玩家和网民安装可靠的安全软件,并保持实时监控,以防范此类攻击对个人信息和设备安全造成威胁。随着技术发展,我们必须提高警惕,保护自己免受网络罪犯的侵害。

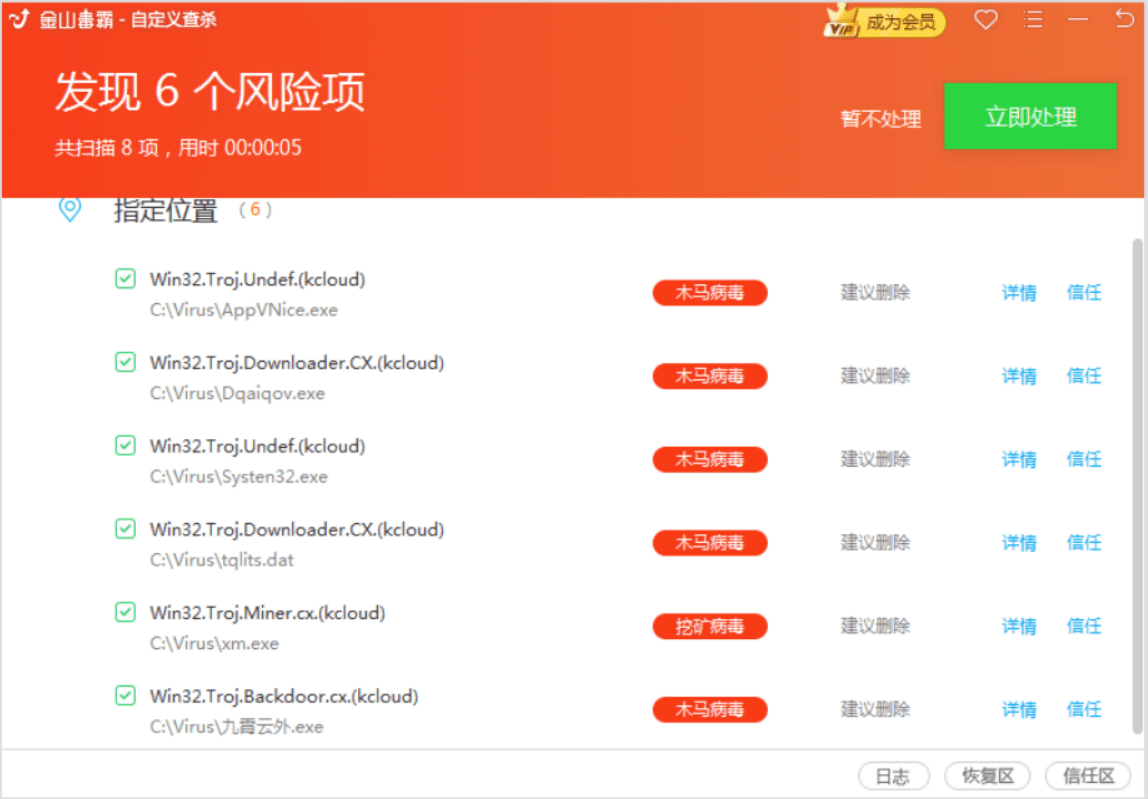

下图为金山毒霸查杀该病毒截图: